فیشینگ (Phishing) نوعی حمله مهندسیشده اجتماعی است که معمولاً برای سرقت اطلاعات کاربر از جمله اعتبار ورود و شماره کارت اعتباری استفاده می شود. زمانی اتفاق میافتد که یک مهاجم، خود را به عنوان یک هویت یا یک فرد قابل اعتماد نشان میدهد، قربانی را فریب میدهد تا یک ایمیل، نوتیفیکیشن یا پیام متنی را باز کند. سپس گیرنده به شیوهای طبیعی فریب داده میشود تا روی یک لینک مخرب کلیک کند؛ این کلیک می تواند منجر به نصب بدافزار، مسدود شدن سیستم به عنوان بخشی از حمله باج افزار یا افشای اطلاعات حساس او شود.

حمله می تواند نتایج ویرانگری برای فرد قربانی داشته باشد داشته باشد. خریدهای غیرمجاز و تراکنشهایی با مبالغ هنگفت، سرقت وجوه یا جعل هویت از جمله پیامدهای حمله فیشینگ محسوب میشوند.

علاوه بر این، فیشینگ معمولاً برای به دست آوردن نقشی در شبکههای شرکتی یا دولتی به عنوان بخشی از یک حمله بزرگتر، مانند یک رویداد تهدید مداوم پیشرفته (APT) استفاده میشود. در این نوع فیشینگ، کارمندان دولتی به منظور دور زدن محیطهای امنیتی، توزیع بدافزار در یک محیط بسته یا دسترسی ممتاز به دادههای ایمن در معرض خطر قرار میگیرند.

سازمانی که در برابر چنین حمله ای تسلیم میشود، معمولاً علاوه بر کاهش سهم بازار، شهرت و اعتماد مصرفکننده، زیانهای مالی شدیدی را هم متحمل میشود. با توجه به دامنه آسیب، تلاش فیشینگ ممکن است به یک حادثه امنیتی تبدیل شود که در آن یک کسبوکار برای بازیابی خود زمان زیادی نیاز خواهد داشت.

در ادامه به دو نمونه از حملات فیشینگ اخیر اشاره میکنیم که توسط محققان شرکت نرم افزار و سخت افزار Check Point کشف شده است.

با وب سرویس احراز هویت یوآیدی حملات فیشینگ به سازمان خود را به حداقل برسانید.

۱. تلاش برای سرقت اعتبار حسابهای مایکروسافت

در آگوست سال ۲۰۲۰ میلادی، مهاجمان با ارسال ایمیلهای فیشینگ سعی در سرقت اطلاعات حساب کاربری شرکت مایکروسافت داشتند. این پیامها سعی داشتند قربانی را فریب دهند تا روی پیوند مخربی کلیک کند که به صفحه ورود جعلی مایکروسافت هدایت میشد.

۲. تلاش ایمیل فیشینگ آمازون برای سرقت اطلاعات کارت بانکی

در ماه سپتامبر ۲۰۲۰ میلادی، مهاجمان یک ایمیل فیشینگ ارسال کردند که به نظر میرسید از آمازون باشد و سعی در سرقت اطلاعات کارت بانکی کاربران داشتند. در این ایمیل ادعا شده بود که حساب کاربری فرد به دلیل عدم موفقیت در ورود به سیستم غیرفعال شده است؛ این ایمیل حاوی لینکی بود که به یک وب سایت جعلی مرکز صورتحساب آمازون پیوند داده شده بود و به کاربر دستور میداد تا اطلاعات پرداخت خود را دوباره وارد کند. به این ترتیب فیشینگ کارت بانکی به راحتی انجام میگرفت.

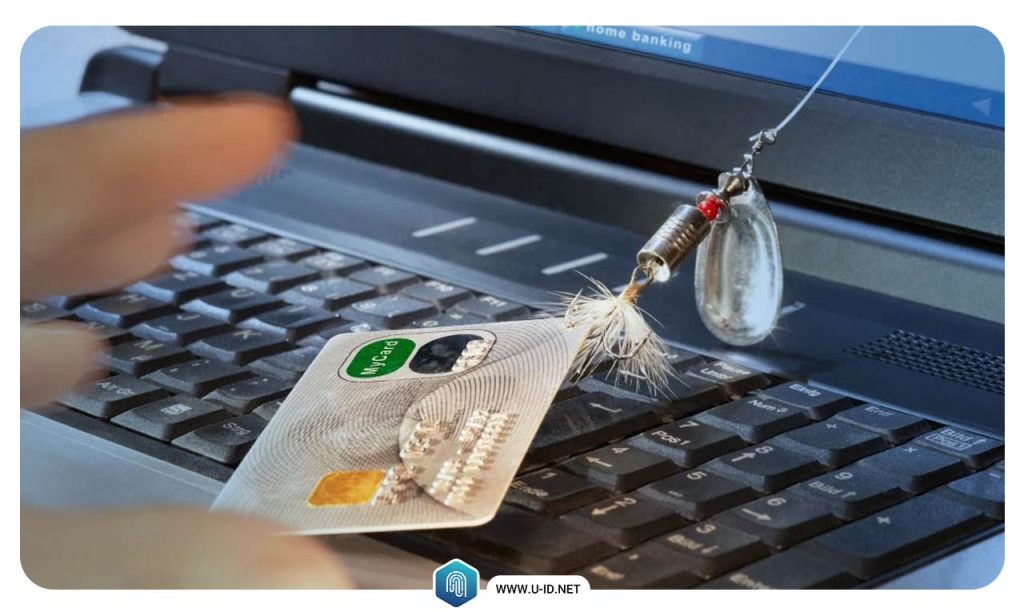

فیشینگ کارت بانکی چیست؟

حملات فیشینگ به کارتهای اعتباری که به فیشینگ کارت بانکی مشهور است، معمولاً شامل استفاده از تکنیکهای فریبنده برای ترغیب شما برای به اشتراک گذاشتن اطلاعات حساس کارت بانکیتان است، از جمله شماره کارت، CVV2، تاریخ انقضا و سایر جزئیات کارت. این حملات میتواند از طریق کانالهای مختلفی مانند ایمیل، پیامهای متنی، تماسهای تلفنی و حتی پلتفرمهای رسانههای اجتماعی رخ دهد. کلاهبردار ممکن است خود را جای مسئول بانک، خرده فروش آنلاین یا هر فرد دیگری جا بزند تا اعتماد شما را جلب کند و بتواند اطلاعات کارت را از شما بگیرد. سپس از این اطلاعات برای انجام معاملات و خالی کردن حساب شما استفاده میکند.

تکنیکهای رایج فیشینگ کارت بانکی

کلاهبرداری های فیشینگ کارت بانکی معمولاً از طریق مهندسی اجتماعی انجام میشود. قربانی از نظر روانی تحریک می شود و بنابراین مجبور میشود اطلاعات کارت بانکی خود را به اشتراک بگذارد. بنابراین، برای محافظت از خود در برابر چنین حملات فیشینگ، ابتدا باید از برخی از تکنیکهای رایج فیشینگ فهرست شده در زیر که برای استخراج اطلاعات حساس استفاده میشوند آگاه باشید:

جعل: در تکنیک جعل، کلاهبرداران وانمود میکنند که از یک منبع قانونی هستند و از طریق ایمیل، تماس تلفنی یا حتی ایجاد وبسایتهای تقلبی ، با آرمها و مارکهایی که از آرمهای مورد اعتماد اصلی تقلید میکنند، اقدام به کلاهبرداری میکنند. به این ترتیب، آنها با تشویق کاربران به کلیک روی لینکهای مخرب و وارد کردن مشخصات کارت خود به بهانه خرید یا بهروزرسانی اطلاعات حساب خود، سعی در فریب مردم دارند.

اسمیشینگ: Smishing نوعی فیشینگ از طریق پیامهای متنی جعلی است که معمولاً حاوی لینکی باشد که قربانی با کلیک روی آن، باعث میشود که برخی بدافزارها روی دستگاه موبایل یا کامپوتر دانلود شود و در نتیجه به افشای اطلاعات کارت بانکی و تراکنشهای غیرمجاز پول یا خریدهای دیگر منجر شود. پیوندهای مخرب مشابه یا درخواستهای فوری برای به اشتراک گذاشتن جزئیات کارت بانکی شما میتواند از طریق ایمیل نیز ارسال شود که به نظر میرسد از طرف یک سازمان قانونی یا یک شخص معتبر باشد.

فیشینگ صوتی: فیشینگ صوتی یا ویشینگ (Vishing) زمانی انجام میشود که تماسگیرنده به عنوان نماینده یک موسسه قانونی خود را معرفی میکند و سعی دارد اطلاعات کارت بانکی قربانی را استخراج کند یا با تماس با شماره تلفن همراه قربانی به حساب بانکی او دسترسی پیدا کند. برای این کار، کلاهبرداران معمولاً از نرم افزارهای تغییر صدا و شماره تلفنهای جعلی نیز استفاده میکنند.

مقاله پیشنهادی: کلاهبرداری اینترنتی چیست

استاپ فیشینگ چیست؟

استاپ هانت یا استاپ فیشینگ (به معنی شکار حد ضرر)، استراتژیی است که در بازارهای مالی مانند فارکس و کریپتو به کار میرود. هدف این استراتژی، مجبور کردن مشارکتکنندگان بازار به خروج از پوزیشنهای شورت و لانگ خود است. تریدرهای بزرگ یا همان نهنگها، با جلب نوسانات قیمت دارایی در جهت خاص، تریدرهای دیگر را به خروج از بازار و فروش داراییهایشان تحریک میکنند. این کار با انتقال قیمت به ناحیهای صورت میگیرد که بسیاری از تریدرها حد ضرر خود را در آنجا تنظیم کردهاند. این اصطلاح با فیشینگ و کلاهبرداری مرتبط نیست.

فیشینگ پیامکی چیست؟

فیشینگ پیامکی یا اسمیشینگ (Smishing) نوعی کلاهبرداری است که در آن هکرها با ارسال پیامکهای جعلی، به دنبال فریب کاربران و سرقت اطلاعات شخصی و بانکی آنها هستند. این پیامکها معمولاً با عناوین فریبنده و جعلی مانند “برنده شدن در قرعهکشی”، “بروزرسانی اطلاعات حساب بانکی” یا “مسدود شدن حساب کاربری” ارسال میشوند و کاربر را تحریک به کلیک روی لینکها میکنند.

نحوه عملکرد فیشینگ پیامکی

- ارسال پیامک جعلی: هکرها پیامکی با عنوانی فریبنده و جعلی به شماره تلفن شما ارسال میکنند.

- ایجاد حس اضطراب و فوریت: در متن پیامک از جملاتی استفاده میشود که حس اضطراب و فوریت را در شما ایجاد میکند تا بدون فکر کردن کلیک کنید.

- هدایت به لینک جعلی: در متن پیامک لینکی جعلی درج میشود که شما را به وبسایتی جعلی هدایت میکند.

- سرقت اطلاعات: در وبسایت جعلی از شما خواسته میشود تا اطلاعات شخصی و بانکی خود را وارد کنید.

- سوءاستفاده از اطلاعات: هکرها از اطلاعاتی که شما در وبسایت جعلی وارد کردهاید، برای سوءاستفادههای مالی، سرقت هویت و سایر جرایم سایبری استفاده میکنند.

معرفی ۵ نوع رایج از حملات فیشینگ

در ادامه به معرفی رایجترین انواع حملات فیشینگ میپردازیم.

1. فیشینگ ایمیل

اکثر حملات فیشینگ از طریق ایمیل ارسال میشوند. مهاجمان معمولاً نامهای دامنه جعلی را ثبت میکنند که از سازمانهای واقعی تقلید شده است و هزاران درخواست رایج را برای قربانیان ارسال میکنند.

برای دامنههای جعلی، مهاجمان ممکن است علامتها و نویسههایی را اضافه یا جایگزین کنند (مانند my-bank.com به جای mybank.com)، از زیر دامنهها (مانند mybank.host.com) استفاده کنند یا از نام سازمان مورد اعتماد به عنوان نام کاربری ایمیل استفاده کنند (مانند mybank@host.com)

بسیاری از ایمیلهای فیشینگ از ایجاد حس فوریت یا تهدید استفاده میکنند تا باعث شوند کاربر بدون بررسی منبع یا صحت ایمیل، سریعاً از دستور پیروی کند و قربانی.

پیام های فیشینگ ایمیل یکی از اهداف زیر را دارند:

- وادار کردن کاربر به کلیک روی پیوند به یک وب سایت مخرب، به منظور نصب بدافزار بر روی دستگاه او؛

- وادار کردن کاربر به دانلود فایل آلوده و استفاده از آن برای نصب بدافزار؛

- وادار کردن کاربر به کلیک روی پیوند به یک وب سایت جعلی و ارسال اطلاعات شخصی؛

- وادار کردن کاربر به پاسخ و ارائه اطلاعات شخصی.

2. فیشینگ هدفدار

Spear phishing یا فیشینگ هدفدار شامل ایمیلهای مخربی است که به افراد خاصی ارسال میشود. مهاجم معمولاً تعدادی از اطلاعات زیر یا همه اطلاعات را در مورد قربانی دارد:

- نام

- محل استخدام

- شغل

- آدرس ایمیل

- اطلاعات خاص در مورد نقش شغلی آنها

- همکاران مورد اعتماد، اعضای خانواده، یا سایر مخاطبین، و نمونههایی از نوشتههای آنها

این اطلاعات به افزایش اثربخشی ایمیلهای فیشینگ و تسریع عملکرد قربانیان در انجام کارها و فعالیتهایی مانند انتقال پول کمک میکند.

3. حمله سایبری ویلینگ

حمله سایبری ویلینگ (Whaling) چیست؟ این سوالی است که بسیاری از افراد درگیر با امنیت سایبری حداقل یک بار آن را جستجو کردهاند. حمله سایبری ویلینگ، مدیران ارشد و سایر نقشهای بسیار ممتاز یک سازمان یا دولتها را هدف قرار میدهد. هدف نهایی ویلینگ مانند انواع دیگر حملات فیشینگ است، اما این تکنیک معمولاً بسیار ظریف انجام میشود. کارمندان ارشد معمولاً اطلاعات زیادی در حوزه عمومی دارند و مهاجمان میتوانند از این اطلاعات برای ایجاد حملات بسیار مؤثر استفاده کنند.

به طور معمول، این نوع از حملات فیشینگ از ترفندهایی مانند URLهای مخرب و لینکهای جعلی استفاده نمی کنند. بلکه در این روش، کلاهبرداران با استفاده از اطلاعاتی که در تحقیقات خود در مورد قربانی کشف میکنند، از پیامهای بسیار شخصیسازی شده استفاده میکنند. به عنوان مثال، مهاجمان شکار نهنگ معمولاً از اظهارنامههای مالیاتی جعلی برای کشف دادههای حساس در مورد قربانی استفاده میکنند و از آن برای ساخت حمله خود استفاده میکنند.

4. حملات سایبری اسمیشینگ و ویشینگ

Smishing و Vishing یکی دیگر از انواع فیشینگ است که به جای ارتباط نوشتاری، از تلفن برای قربانی کردن استفاده میکند. Smishing شامل ارسال پیامک های تقلبی است، در حالی که vishing شامل مکالمات تلفنی است.

در یک کلاهبرداری معمولی فیشینگ صوتی، یک مهاجم وانمود میکند که مامور جلوگیری از کلاهبرداری برای یک شرکت یا بانک است و به قربانیان اطلاع میدهد که حسابشان دچار نقض یا مشکل شده است. سپس مجرم از قربانی میخواهد که اطلاعات کارت پرداخت را ارائه کند، هویت خود را تأیید میکند یا پول را به یک حساب امن (که در واقع مال مهاجم است) منتقل کند.

کلاهبرداریهای ویشینگ همچنین ممکن است شامل تماسهای تلفنی خودکار باشد که وانمود میکنند از طرف یک نهاد قابل اعتماد هستند و از قربانی میخواهند تا اطلاعات شخصی را با استفاده از صفحه کلید تلفن خود تایپ کند.

5. فیشینگ ماهیگیر

فیشینگ ماهیگیر (Angler Phishing) نوع دیگری از انواع فیشینگ است که در آن کلاهبرداران از حسابهای جعلی رسانههای اجتماعی متعلق به سازمانهای معروف استفاده میکنند. مهاجم از یک دسته حساب استفاده میکند که از یک سازمان قانونی تقلید کرده و از همان تصویر نمایه حساب واقعی شرکت هم استفاده میکند.

مهاجمان از تمایل مصرف کنندگان برای شکایت و درخواست کمک از برندها با استفاده از کانال های رسانه های اجتماعی سوء استفاده می کنند. با این حال، به جای تماس با برند واقعی، مصرف کننده با حساب اجتماعی جعلی مهاجم تماس می گیرد.

هنگامی که مهاجمان چنین درخواستی را دریافت می کنند، ممکن است از مشتری بخواهند که اطلاعات شخصی خود را ارائه دهد تا بتوانند مشکل را شناسایی کنند و به صورت مناسبی به آن پاسخ دهند. در موارد دیگر، مهاجم پیوندی به یک صفحه پشتیبانی مشتری جعلی ارائه میدهد که در واقع یک وب سایت مخرب است.

6. کلون فیشینگ

کلون فیشینگ (Clone Phishing) یا فیشینگ شبیهسازی شده یک تکنیک فیشینگ مبتنی بر ایمیل است که در آن مهاجمان یک پیام ایمیل واقعی را با پیوستها شبیهسازی میکنند و دوباره آن را به فرستنده اصلی ارسال میکنند. پیوست ها با بدافزار جایگزین شده اند اما شبیه اسناد اصلی به نظر میرسند. به بیان سادهتر، کلون فیشینگ نوعی حمله فیشینگ است که در آن هکر یک ایمیل یا پیام جعلی را به گونهای طراحی میکند که شبیه به یک ایمیل یا پیام واقعی از یک منبع معتبر مانند بانک، شرکت یا سازمان دولتی باشد.

فرض کنید شما در یک بانکی از بانکها حساب دارید. هکر یک ایمیل واقعی از بانک را که در مورد تراکنش اخیر شما در حساب کاربریتان است، هک میکند. سپس، محتوای این ایمیل را کپی میکند و آن را در یک ایمیل جعلی جدید قرار میدهد. در ایمیل جعلی، هکر لینک جعلی را جایگزین لینک واقعی وبسایت بانک میکند. هکر ایمیل جعلی را برای شما ارسال میکند. شما با دیدن ایمیل جعلی، فکر میکنید که این ایمیل از طرف بانک ارسال شده است و روی لینک جعلی کلیک میکنید و به وبسایت جعلی بانک هدایت میشوید. شما اطلاعات شخصی و بانکی خود را در وبسایت جعلی وارد میکنید. هکرها از اطلاعات شما برای سوءاستفادههای مالی استفاده میکنند.

علائم فیشینگ چیست؟

همه ما در طول روز ممکن است با خطر فیشینگ مواجه شویم. فیشینگ اینستاگرام، ورود به یک سایت فیشینگ، تماس تلفنی جعلی، فیشینگ کارت بانکی، فیشینگ پیامکی، همه و همه از جمله تهدیداتی هستنید که در طول روز با آنها برخورد خواهیم داشت. شناخت علائم فیشینگ کمک میکند تا از افتادن در دام کلاهبرداران در امان بمانیم. این علائم عبارتند از:

۱. تهدید یا احساس فوریت

با ایمیلهایی که لحن فوری دارند و تهدید میکنند که در صورت عدم انجام یک اقدام پیامدهای منفی پیش میآید، باید همیشه با شک و تردید برخورد کرد. استراتژی دیگر استفاده از فوریت برای تشویق یا درخواست اقدام فوری است. فیشرها با استفاده از کلماتی مثل “اخطار فوری” تلاش میکنند تا قربانی را فریب دهند تا موارد متناقض مثل اشتباه بودن دامنه را چک نکند و بلافاصله اقدام کند.

۲. سبک و لحن پیام

نشانه فوری فیشینگ این است که یک پیام با زبان یا لحن نامناسب نوشته شده است. به عنوان مثال، اگر یک همکار از محل کار بیش از حد معمولی به نظر میرسد، یا یک دوست صمیمی از زبان رسمی استفاده میکند، این باید باعث سوء ظن شما شود. گیرندگان پیام باید هر چیز دیگری را که نشان دهنده پیام فیشینگ باشد بررسی کنند.

۳. درخواستهای غیر معمول

اگر یک ایمیل از شما بخواهد اقدامات غیر استاندارد و غیر معمولی انجام دهید، میتواند نشان دهنده مخرب بودن ایمیل باشد. به عنوان مثال، اگر ایمیلی ادعا میکند که از طرف یک تیم فناوری اطلاعات خاص است و درخواست میکند که نرم افزار نصب شود، اما این فعالیتها معمولاً به صورت مرکزی و توسط بخش فناوری اطلاعات شرکت شما انجام میشود، ایمیل احتمالاً مخرب است.

۴. خطاهای زبانی و اشتباهات دستوری

غلط املایی و استفاده نادرست گرامری یکی دیگر از نشانه های ایمیل های فیشینگ است. اکثر شرکتها چک کردن املا را در کلاینتهای ایمیل خود برای ایمیلهای خروجی تنظیم کردهاند. بنابراین، ایمیلهایی که دارای اشتباهات املایی یا گرامری هستند، باید مشکوک تلقی شوند، زیرا ممکن است از منبع ادعا شده نشأت نگیرند.

۵. ناهماهنگی در آدرس های وب

یکی دیگر از راههای آسان برای شناسایی حملات احتمالی فیشینگ، جستجوی آدرسهای ایمیل، پیوندها و نامهای دامنه ناهمخوان است. برای مثال، میتوانید ارتباط قبلی را که با آدرس ایمیل فرستنده مطابقت دارد بررسی کنید و ببینید که آیا واقعاً آدرس ایمیل همان آدرسی است که پیشتر با آن ارتباط برقرار کردهاید.

گیرندگان همیشه باید قبل از کلیک کردن روی پیوندی در ایمیل، نشانگر را روی آن قرار دهند تا مقصد پیوند واقعی را ببینند. برای مثال اگر متن نوشته شده ادعا میکند که ایمیل توسط بانک آمریکا ارسال شده است، اما دامنه آدرس ایمیل حاوی “bankofamerica.com” نیست، این نشانه یک ایمیل فیشینگ است.

۵ راه برای محافظت از سازمان در برابر حملات فیشینگ

قرار گرفتن در معرض جرم فیشینگ فقط در سطح فردی نیست؛ سازمانها و ادارات بسیاری قربانی حملات فیشینگ میشوند. در ادامه به معرفی چند راهحلی میپردازیم که به کمک آنها سازمانها میتوانند خطر حملات فیشینگ را کاهش دهند.

۱. آموزش و افزایش آگاهی کارکنان

آموزش کارکنان از طریق ورکشاپ و کارگاههای آموزشی برای درک استراتژیهای فیشینگ و شناخت جرم فیشینگ و علائم آن و همچنین گزارش حوادث مشکوک به تیم امنیتی بسیار مهم است. سازمانها باید کارکنان خود را تشویق کنند تا قبل از تعامل با یک وبسایت و کلیک روی لینکها، به دنبال نشانها یا برچسبهای اعتماد از شرکتهای معروف امنیت سایبری یا آنتیویروسها باشند.

۲. نصب راه حلهای امنیتی برای حفظ امنیت ایمیل

راه حلهای مدرن فیلتر کردن ایمیل مانند استفاده از آنتیویروسها میتوانند در برابر بدافزارها و سایر موارد مخرب موجود در پیامهای ایمیل محافظت کنند. راهحلها میتوانند ایمیلهایی را که حاوی لینکهای مخرب، پیوستها، محتوای هرزنامهها و زبانی هستند که میتوانند حمله فیشینگ را نشان دهند، شناسایی کنند. راه حلهای امنیتی ایمیل به طور خودکار ایمیلهای مشکوک را مسدود و قرنطینه میکنند.

۳. استفاده از نظارت و حفاظت نقطه پایانی

استفاده روزافزون از خدمات ابری و دستگاههای شخصی در محل کار، نقاط پایانی جدیدی را معرفی کرده است که ممکن است به طور کامل محافظت نشوند. تیمهای امنیتی باید فرض کنند که برخی از نقاط پایانی توسط حملات نقطه پایانی نقض میشوند. نظارت بر نقاط پایانی برای تهدیدات امنیتی و اجرای اصلاح و واکنش سریع در دستگاههای در معرض خطر ضروری است.

۴. انجام تستهای حمله فیشینگ

تستهای شبیهسازی شده حملات فیشینگ میتواند به تیمهای امنیتی کمک کند تا اثربخشی برنامههای آموزشی آگاهی امنیتی را ارزیابی کنند و به کاربران نهایی در درک بهتر حملات کمک کند. حتی اگر کارمندان شما در یافتن پیامهای مشکوک توانمند هستند، باید به طور مرتب آزمایش شوند تا حملات فیشینگ واقعی را تقلید کنند. چشم انداز تهدید همچنان در حال تکامل است و شبیهسازی حملات سایبری نیز باید تکامل یابد.

۵. محدود کردن دسترسی کاربر به سیستمها و دادههای با ارزش

اکثر روشهای فیشینگ برای فریب دادن اپراتورهای انسانی طراحی شدهاند و حسابهای کاربری ممتاز اهداف جذابی برای مجرمان سایبری هستند. محدود کردن دسترسی به سیستمها و دادهها میتواند به محافظت از دادههای حساس در برابر نشت اطلاعات کمک کند. فقط به کاربرانی که کاملاً به اطلاعات نیاز دارند، دسترسی بدهید.

چگونه از حملات فیشینگ فردی جلوگیری کنیم؟

محافظت از خود در برابر حملات فیشینگ به ترکیبی از آگاهی، هوشیاری و اقدامات پیشگیرانه نیاز دارد. در اینجا چند نکته وجود دارد که به شما کمک می کند تا از حملات فیشینگ ایمن بمانید:

۱. هویت فرستنده یا مخاطب را تأیید کنید

قبل از پاسخ دادن به هر ایمیل، پیام یا تماسی، همیشه باید آدرس ایمیل یا شماره فرستنده را بررسی و صحت آنها را تأیید کنید. بانکها یا نمایندگان آنها هرگز اطلاعات محرمانهای در مورد حساب، کارت بانکی یا رمز عبور یک بار مصرف شما از طریق ایمیل، پیام متنی یا تماس نمیخواهند.

۲. اصالت لینکها را بررسی کنید

هر زمان که لینکی را از طریق ایمیل یا پیام متنی دریافت کردید، بهتر است ابتدا صحت و درستی آن را تأیید کنید. برای بررسی، ابتدا میتوانید نشانگر موس خود را روی لینک ببرید (بدون این که روی لینک کلیک کنید) تا پیشنمایش URL مقصد را مشاهده کنید. در صورتی که URL مشکوک یا ناآشنا به نظر میرسد، از کلیک روی آن خودداری کنید.

۳. از وب سایتهای امن استفاده کنید

هر زمان که خرید آنلاین انجام میدهید یا به حساب بانکی خالص خود دسترسی پیدا میکنید، مطمئن شوید که وب سایت امن است. اگر URL وب سایت با “https://” شروع شود و نماد قفل در نوار آدرس نمایش داده شود، می توان آن را نشانهای از یک اتصال امن در نظر گرفت.

۴. مراقب اضطرار در صحبتهای مخاطب باشید

تلاشهای فیشینگ معمولاً با ایجاد فوریت همراه است، به عنوان مثال کلاهبردار به شما هشدار میدهد که حساب بانکی شما در حال تعلیق است یا تراکنش غیرمجاز انجام دادهاید. این کار برای تحریک و تحت فشار قرار دادن شما برای اقدام سریع و ارائه اطلاعات کارت خود بدون بررسی کامل صحت ارتباط انجام میشود. بنابراین، در مواجهه با چنین درخواستهای فوری احتیاط کنید.

۵. احراز هویت ۲ مرحلهای را فعال کنید

افزودن یک لایه امنیتی اضافی به حسابهای خود برای کاهش خطر دسترسی غیرمجاز میتواند به عنوان راه دیگری برای محافظت از خود در برابر حملات فیشینگ عمل کند. برای این کار، میتوانید در هر کجا که ممکن است از ویژگی احراز هویت دو عاملی برای ایمن کردن هرگونه اطلاعات حساس و جلوگیری از دسترسی غیرقانونی به حساب کارت اعتباری خود استفاده کنید.

۶. فعالیتهای مشکوک را گزارش کنید

اگر ایمیل مشکوکی دریافت کردید، یا با هرگونه تلاش بالقوه فیشینگ مواجه شدید یا مشکوک به انجام هرگونه تراکنش غیرمجاز از طریق حساب خود شدید، باید در اسرع وقت آن را به بانک یا سایر مقامات مربوطه گزارش دهید. همچنین میتوانید کارت خود را مسدود کنید تا از انجام تراکنشهای غیرمجاز بیشتر جلوگیری کنید.

سوالات متداول

استاپ فیشینگ، که به نام استاپ هانت هم شناخته میشود، یک استراتژی در بازارهای مالی است و ارتباطی به فیشینگ و جعل ندارد.

فیشینگ کارت بانکی یکی از روشهای فیشینگ است که در آن هکرها با استفاده از اطلاعات بانکی و هویتی قربانی، دارایی بانکی او به سرقت میبرند. فیشینگ کارت بانکی به روشهای گوناگون از طریق ایمیل، پیامک و یا تماس تلفنی انجام میشود.

فیشینگ با ارسال پیامک روشی رایج از فیشینگ است که در آن کلاهبردار با ارسال اس ام اس اقدام به فریب قربانی میکند و اطلاعات مختلف قربانی از جمله اطلاعات بانکی و شخصی آن را به سرقت میبرد.

فعالیت فیشینگ رایانهای به دلیل گسترش تقلب و به دست آوردن داراییهای دیگران، در قانون به عنوان جرم شناخته شده است. در مواد ۱۲ و ۱۳ قانون جرایم رایانهای، جرم کلاهبرداری و سرقت اینترنتی به وضوح بیان شده است و مجازات مرتکبان این جرم شامل حبس ۱ تا ۵ سال، جزای نقدی و بازگشت دارایی به مالک آن میشود. همچنین، ماده ۷۴۱ قانون مجازات اسلامی برای افرادی که با مختل کردن دادهها، سیستم و یا مال دیگران، به نفع خودشان عمل میکنند، حبس ۱ تا ۵ سال، جزای نقدی و بازگشت دارایی به مالک آن تعیین کرده است. در ماده یک قانون جرایم رایانهای، دسترسی غیرمجاز به دادهها و اطلاعات و محرمانگی، مجازات حبس از ۹۱ روز تا ۱ سال، جزای نقدی و بازگشت دارایی به مالک آن را در نظر گرفته است.

15 دیدگاه دربارهٔ «فیشینگ چیست و انواع آن کدام است؟»

سلام. من امروز تو یکی از آگهی های دیوار دیدم یک نفر نوشته براتون پول واریز میکنم برام ارز دیجیتال بگیرید تا درصد بدم. من انجام دادم. یک بار ۳ میلیون برام ریخت و من براش گرفتم. بعد دوباره ۴ تومن ریخت براش گرفتم. الان حسابم بسته شده و فهمیدم فیشینگ هست. شکایت میشه ازم؟ چون من نمیدونستم.

محمد عزیز سلام

احتمال شکایت شخص ثالث از شما وجود داره. این موارد رو با یک وکیل در میون بذارید.

سلام. دیروز یه آقایی با شماره ….. با من تماس گرفت و گفت برنده شدم تو بانک و بهش شماره کارتم رو بدم که من قطع کردم تلفن رو. الان به کجا میتونم اعلام کنم شماره ای که قصد فیشینگ رو داشته؟

مهسای عزیز سلام

این موارد رو حتماً با پلیس مطرح کنید.

اگر پیجی ازمون کلاهبرداری فیشینگ کرده باشه، چی کار باید کنیم؟ من یه کفش خریدم ۲ ماه گذشته نفرستاده ولی میگه فرستادم. چی کار کنم؟

زهرای عزیز سلام

این موارد رو باید با پلیس فتا مطرح کنید.

سلام. من چند وقت پیش یکی از لوازم منزلم رو به یه آقایی فروختم که حدود ۳۰ میلیون بود. ۳ روز بعد، حساب بانکیم بسته شد و پیگیری کردم و متوجه شدم مبلغی که اومده فیشینگ بوده. بعد هم یه پیامک اومد از طرف دادسرا که مراجعه کنم. به نظرتون الان من باید برم دادگاه یا نرم؟

سلام سعید عزیز. بله حتماً مراجعه کنید و ماجرا رو شرح بدید. ترجیحاً از یک وکیل در این مسیر کمک بگیرید.

سلام. برای جلوگیری از فیشینگ نرم افزاری هست که نصب کنیم؟

سلام مصطفی عزیز.

بله نرم افزارهای آنتی فیشینگ وجود داره که معمولاً برای سازمانها طراحی میشن. اشخاص بهتره با شناخت روش های فیشینگ خودشون رو ایمن نگه دارن.

سلام! خسته نباشید.

چند هفته پیش یه تبلیغ کار در خونه تو یه کانال تلگرام دیدم. توش نوشته بود که باید به دلیل محدودیت خرید ارزی، من خرید و انتقال ارز براشون انجام بدم و هر روز هم تسویه میکردن. عکس کارت ملی و دست نوشتهای که نشون بده پول رو پس میدم ازم خواستن، به علاوه شماره کارتم رو. دو روز کار رو انجام دادم و یه سری مبلغ ده میلیون و پنج میلیون و… به حسابم واریز شد که منم انتقال دادم.

چند روز بعد، یه نفر که میگفت از طرف کسی که پولش دزدیده شده زنگ زد و با شماره خصوصی گفت که پول ما از حسابمون رفته تو حساب تو و باید برگردونی. انگار اینا هکر بودن و از طریق فیشینگ به حسابم پول اومده بوده. هنوز هیچ ابلاغیه رسمی برام نیومده، ولی کارت بانکیم مسدود شده.

حالا سوال اینه که باید چیکار کنم؟ آیا میتونم با دفاع و نشون دادن مدارک و آدرس کیف پول ارزی که دارم، ردی ازشون پیدا کنم؟ یا ممکنه من مجبور بشم خسارت بدم و محکوم بشم؟ همه چتها رو پاک کردن ولی من ازشون اسکرینشات گرفتم و کانال تبلیغاتیشون هنوز هست.

ممنون میشم راهنمایی کنید.

سلام ماهک عزیز. برای این موضوع حتماً باید با یک وکیل مشورت کنید تا به درستی راهنماییتون کنن.

جدیدا یه مدل کلاهبرداری هم اومده که یکی با صدای آشنا زنگ میزنه و با دونستن اسم شما ازتون میخواد به کارت کسی پول بزنید. شما برحسب اعتماد میزنید ولی در واقع کلاهبرداریه

سلام. چند روز پیش برای من یه لینکی اومد که اشتباه روش زدم و حسابم خالی شد. پیگیری کردم دیدم پولم به حساب یک فروشنده موبایل توی یه شهر دیگه رفته و من با پیگیری حساب رو مسدود کردم. فروشنده الان ادعا داره که موبایل رو اینترنتی به کس دیگه ای فروخته. آیا فروشنده باید پول من رو برگردونه یا پرونده به نفع ایشونه. چون این هم نوعی فیشینگ هست.

سلام مسعود عزیز. فروشنده باید مبلغ رو به شما برگردونه و شکایت ثبت کنه چون فیشینگ صورت گرفته. بهتره برای جزئیات بیشتر حتماً با یه وکیل صحبت کنید.